Sisältö

- Määritelmä - mitä päätepisteiden suojaus tarkoittaa?

- Johdanto Microsoft Azureen ja Microsoft Cloud | Tämän oppaan läpi opit mitä pilvipalvelussa on kyse ja kuinka Microsoft Azure voi auttaa sinua siirtämään ja johtamaan yritystä pilvestä.

- Techopedia selittää päätepisteiden suojauksen

Määritelmä - mitä päätepisteiden suojaus tarkoittaa?

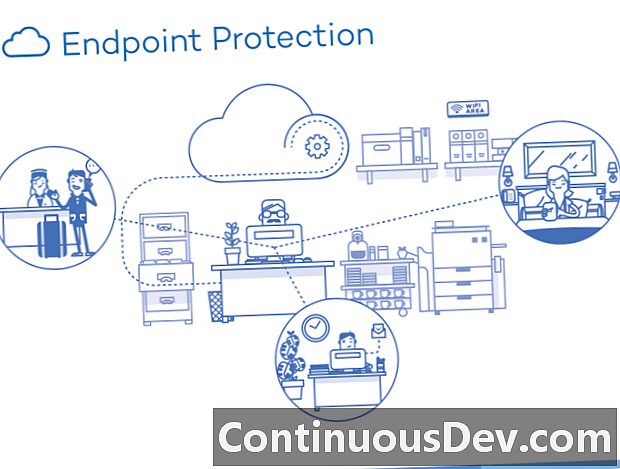

Päätepisteiden suojauksella tarkoitetaan verkon tietoturvan hallintajärjestelmää, joka keskittyy verkon päätepisteisiin tai yksittäisiin laitteisiin, kuten työasemiin ja mobiililaitteisiin, joista verkkoon pääsee. Termi kuvaa myös erityisiä ohjelmistopaketteja, jotka käsittelevät päätepisteiden suojausta.

Päätepisteiden suojausta voidaan kutsua myös päätepisteiden suojaukseksi.

Johdanto Microsoft Azureen ja Microsoft Cloud | Tämän oppaan läpi opit mitä pilvipalvelussa on kyse ja kuinka Microsoft Azure voi auttaa sinua siirtämään ja johtamaan yritystä pilvestä.

Techopedia selittää päätepisteiden suojauksen

Päätepisteiden suojaus tai turvallisuus on tärkeää monille yrityksille, jotka käyttävät erityyppisiä laitteita pääsyyn yritysverkkoon. Erilaisten mobiililaitteiden, kuten iPhones, Androids tai muun tyyppisten älypuhelimien tai tablettien, käytön salliminen on yrityksille vaara, koska arkaluonteisia yritystietoja voidaan lopulta tallentaa tai näyttää näissä päätepisteissä. Näiden riskien hallitsemiseksi yritykset investoivat kokonaisvaltaiseen päätelaitteiden tietoturvaan erilaisten ohjelmistopakettien ja toimittajapalveluiden avulla sekä sisäisillä protokollilla ja strategioilla vastuun rajoittamiseksi.

Yksi suuri osa päätepisteiden suojauksesta tai tietoturvasta liittyy haittaohjelmien käsittelemiseen. Päätepisteiden suojausjärjestelmät voivat auttaa haittaohjelmien tunnistamisessa ja minimoida niiden kielteiset vaikutukset verkkoon tai yksittäisiin laitteisiin. Päätepisteiden suojauspalvelut voivat myös etsiä verkon heikkoja kohtia ja yrittää korjata ongelmia paremman yleisen turvallisuuden takaamiseksi. Tietyntyyppiset mukautetut päätelaitteiden tietoturvajärjestelmät voivat auttaa virtuaaliverkkoympäristöissä tai muissa monimutkaisissa IT-infrastruktuureissa, jotka vaativat erityyppistä valvontaa ja järjestelmän suojausta.